日本に対する 組織的な サイバー攻撃の ターゲット が、政府機関や 防衛産業から、電力、石油、ガス、金融、交通、建設

といった インフラ関連の 民間企業 へ シフトしている ―― 。

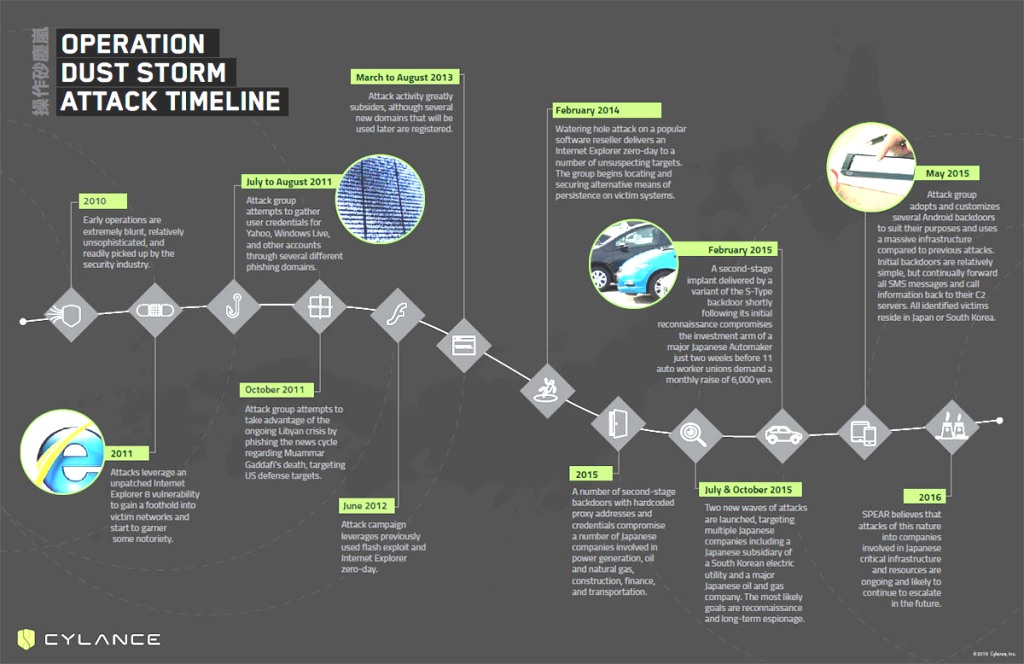

米国の セキュリティベンダー である Cylance が 2016年 2月末、このような レポートを 公表した。

Cylance によれば 日本に対する 組織的な サイバー攻撃 を 行っているのは 「 アジアに拠点を置く脅威グループ 」 で、同社は

レポートで 一連の攻撃を 「 Operation Dust Storm ( 砂嵐大作戦 ) 」 と 名付けている。

同レポート によれば「 砂嵐大作戦 」に 関連する 攻撃は 2010年 にまで 遡れるという。

この 犯行グループの 攻撃の 特徴は、ターゲットとする 企業の 社内の パソコンに「 バックドア 」を 仕掛け、その 企業から

長期的に 情報を 盗み出すことにある。

バッグドア は 犯行グループからの 指示を 受け取ったり、盗み出した 情報を 社外に送り出したりする 際に

「 コントロールサーバー 」 という インターネット上に 存在する サーバーと 通信を 行う。

そのため、バックドア が 通信する サーバー の ドメイン名 や IP アドレスから 犯行グループ が 特定可能だ。

犯行グループが ターゲット企業の パソコンに バックドア を 仕込む 手口は こうだ。

ターゲットとする 組織や 企業の 社員が 社外で 講演などを 行うと、その 直後に 講演に関する 質問内容が メールで 送られてくる。

その メールの中に 記されている URL を クリックすると、リンク先の Web サイトには 「 Internet Explorer 」 や 「 Adobe Flash 」

の 脆弱性を突く マルウエアが 仕込まれていて、パソコンに バックドア が 仕込まれてしまう。

このような 標的型攻撃 が 2011年に 確認されているという。

この 犯行グループ は 2014年には、日本国内の 著名なソフトウエア販売サイト を 使った 「 水飲み場型攻撃 」 を 実行しているという。

ソフトウエア販売サイト に IE など の 脆弱性を突く マルウエア を 仕込み、その サイトを 訪問した ユーザーの パソコンに

バックドアを 仕込むという 攻撃手法だ。

パソコンに 仕込まれた バックドア は、企業の プロキシサーバーなど を 越えて コントロールサーバーと 通信できる。

なぜなら バックドアには 様々な 企業の プロキシサーバー の 情報 や、プロキシサーバーを 利用するための 認証情報

( ID と パスワード など ) が 埋め込まれていた ( コーディングされていた ) からだ。

Cylance は バックドアの プログラムに 埋め込まれていた プロキシサーバーの情報 など から、犯行グループ が、日本の

電力、石油、ガス、金融、交通、建設 など の 民間企業 に 既に 忍び込んでいることを 突き止めた。

攻撃対象 は パソコンだけ ではない。 2015年には 犯行グループは 「 Android 」 にも バックドアを 仕掛け始めた という。 2015年の 初めに 見つかった バックドア は シンプルで、 「 SMS 」 の メッセージを コントロールサーバーに 転送する 程度 だったが、その後、バックドアの 機能は 高度化し、特定の ファイルを 抜き出して 送りつけたりする ことが 可能になっている という。

Cylance の レポートの 特徴は、特定の 犯行グループ が、日本企業を ターゲットにして、長期的な サイバー攻撃 を 続けていた

ことを 明らかにしたことだ。

同社は 「 犯行グループが 誰かを 突き止めるには 証拠が足りない 」 としているが、 「 犯行グループは 2013年3月から 8月までの 間に

活動を 休止した 」 と 明記することで、中国の 政府機関が 関与している 可能性がある ことを 示唆している。

犯行グループが 活動を 休止した 時期 は、米 Mandiant ( 14年1月に 同業の 米 FireEye が 買収 ) が 2013年2月に

「 APT1:Exposing One of China's Cyber Espionage Units 」 という レポート を 発表し、中国上海市に 拠点を構える

中国人民解放軍総参謀部第3部第2局、通称 「 61398部隊 」 が 世界中の 141 以上 の 企業・組織 に対して サイバー攻撃を

仕掛け、数百テラバイトに 及ぶ 機密データ を 盗んでいたことを 明らかにした 時期に 重なるためだ。

「 61398部隊 」 に 関しては、米国司法省と 米連邦捜査局 ( FBI ) が 2014年5月 に、同部隊に 所属する 5人の 将校や 官僚を 刑事訴追し、指名手配している。 その際に FBI は、中国人民解放軍が 原子力発電大手の 米 Westinghouse や 太陽光発電大手の 独 SolarWorld の 米国子会社、特殊金属メーカーの 米 Allegheny Technologies、製鉄メーカーの 米 US Steel、アルミメーカーの 米 Alcoa など を サイバー攻撃していた と 発表している。

これら 米国の 民間企業に サイバー攻撃が 行われていたのは 2008~2012年頃 の ことだ。

米国から 遅れること 7年にして、日本でも 民間企業に対する 組織的な サイバー攻撃 の 存在が 明らかになった ことになる。

「 国家との 関連が 疑われる グループによる 組織的な サイバー攻撃 」 などと いうと、まるで スパイ映画のような 話に

聞こえて、現実のものとして 捉えられない 人も 少なくないだろう。

しかし 今は、国家が 様々な 商用ソフトウエア や 通信機器 などに 「 バックドア 」 を 仕掛けていた 事実が 暴露され

( スノーデン事件 )、国家が 世界最大の コンピュータメーカー ( スマートフォンも コンピュータの 一つである ) に対して

バックドアの 作成を 公に 要求するような 時代である ( FBI による 米 Apple への ロック解除要求 )。

我々は 狙われている ―― 。日本の 全ての 企業や 消費者 は、改めて そのような 危機意識 を 持つ 必要が あるだろう。